111年06月電子報

|

|

| 中華民國111年6月 | |

最新消息與公告 最新消息與公告  |

|

|

辦理本校「資訊安全管理制度(ISMS)驗證維護與輔導服務(111-113年度)」採購評選。 |

iNTUE校務系統已導入單一簽入直接登入選單,並於111年5月26日開始「學生」改用iNTUE帳密登入。師生使用時如發現資料與原有系統不一致,請將網頁畫面截圖(或以手機拍照)E-Mail至:mlchen5g@mail.ntue.edu.tw,或電洽本中心校內分機:82905、82901、83461、83404。 |

|

111學年度第1學期電腦教室課表已公布。111學年度第1學期本中心電腦教室排課率為80%。

|

本中心於111年6月13日辦理111年度智慧財產權講座-「上課教材是我的著作嗎?-從教材的合理使用開始談起」。邀請智諾知識產權事務所王志翔總經理進行智慧財產權議題分享,活動圓滿順利。 |

|

|

|

|

電腦專欄 電腦專欄  |

|

| Google Hangouts將於今年11月正式關閉 | |

| 文/陳曉莉| 2022-06-28發表 資料來源:iThome | |

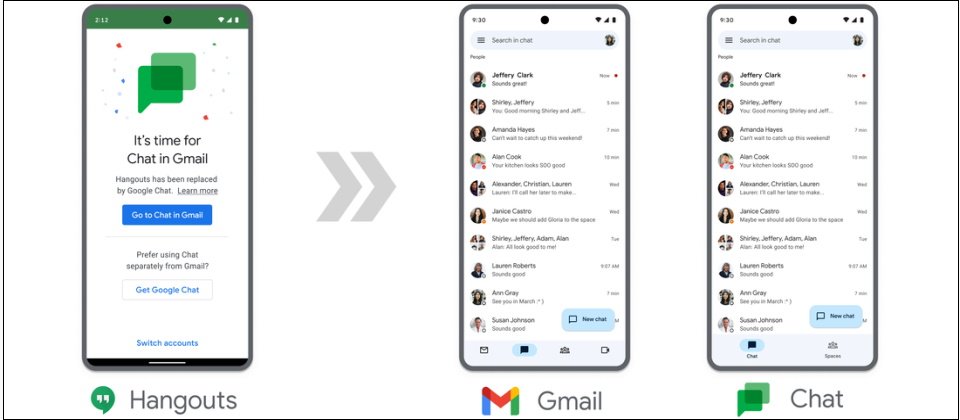

| Google Hangouts今年3月退出Workspace後,預計今年11月就會完全退出市場,既有Hangouts用戶將會自動被移轉至Google Chat

Google繼於今年3月於Workspace中,直接以Google Chat作為預設聊天程式並取代Google Hangouts之後,本周宣布將在今年11月正式關閉Google Hangouts。 Google的通訊程式歷經多次的更迭,最早是在2005年推出Google Talk,而Google Hangouts則是2011年問世之Google+社交服務中的通訊功能,它在2013年成為獨立產品,並逐步整合Google+ Messenger、Google Talk與Google Voice。 就在看起來Google Hangouts將成為Google的單一通訊產品之際,Google又在2017年宣布將它拆分為Hangouts Meet與Hangouts Chat,前者著重視訊會議經驗,後者定位為文字協作平臺,專攻企業市場,接著摒棄Hangouts品牌名稱,將兩項服務更名為Google Meet與Google Chat,因應COVID-19疫情的遠端協作需求,Google Meet與Google Chat先後在2020年與2021年成為免費服務。 事實上,Google早在2019年就計畫要讓Google Hangouts退役,但它一直到今年3月才正式退出Workspace,預計今年11月就會完全退出市場,既有的Hangouts用戶將會自動被移轉至Google Chat。 根據Google所訂定的時程,Gmail中的Hangouts會在今年7月自動切換至Google Chat,網頁版Hangouts服務則會在今年11月關閉,Google亦建議使用者在此之前可透過Google Takeout下載Hangouts資料。 Google表示,該公司對Google Chat的未來抱有很大的野心,將替它打造現代化的整合經驗,之後幾個月將可看到更多的新功能出爐。

|

|

| 駭客利用Microsoft Edge WebView2來繞過雙因素認證機制 | |

| 文 /陳曉莉| 2022-06-27發表 資料來源:iThome | |

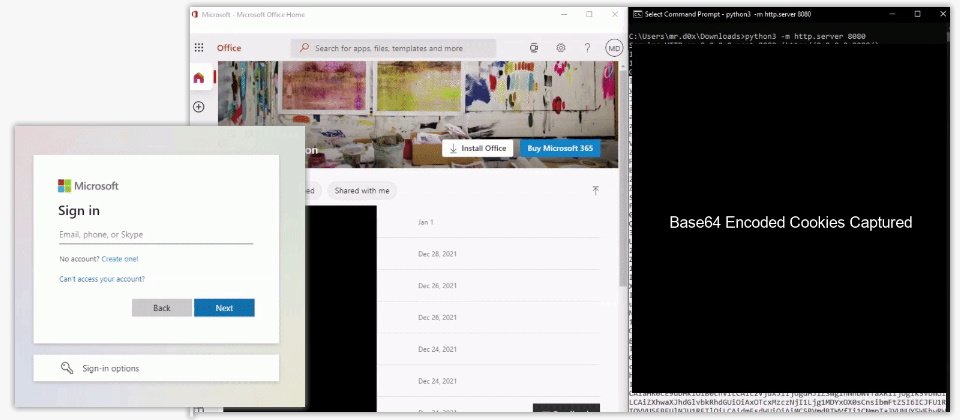

| 資安研究人員展示如何利用客製化的WebView2程式,將鍵盤側錄程式注入微軟的合法登入頁面上,並將使用者所輸入的憑證資訊回傳給遠端伺服器

圖片來源:mr.d0x 資安研究人員mr.d0x上周警告,駭客將可利用Microsoft Edge WebView2來注入惡意的JavaScript,繞過雙因素認證機制,或是用來竊取Chrome所存放的Cookie。 Microsoft Edge WebView2控制器可讓開發人員將HTML、CSS及JavaScript等網頁技術嵌入原生應用程式中,並利用Microsoft Edge作為渲染引擎,以於程式中呈現網頁內容,將可改善桌面應用程式與網頁應用的互動。 mr.d0x表示,對駭客而言,在展開憑證或執行期間的網釣攻擊時,WebView2的最大優點在於豐富的功能,使得他決定修改既有的WebView2範例,建立各種WebView2程式以展示如何進行不同目的的攻擊。 其中之一是利用WebView2所內建的功能,將JavaScript注入任何網站,包括惡意的JavaScript。而mr.d0x即利用一個客製化的WebView2程式,將一個鍵盤側錄程式注入微軟的合法登入頁面上,並將使用者所輸入的憑證資訊回傳遠端伺服器上。 WebView2另一個內建功能允許開發者在使用者登入合法網站上之後,竊取使用者Cookie,由於使用者已經成功登入了,因此駭客所取得的Cookie在使用者執行期間都是有效的,等於是繞過了雙因素認證機制。 mr.d0x也在Chrome上成功測試了利用WebView2來竊取現有使用者的所有Cookie,因為WebView2允許開發者執行既有的使用者資料文件夾(User Data Folder,UDF),而不是建立新的,而該既有文件夾即存放了所有的密碼、期間與書籤等,只要告知WebView2以既有的Chrome UDF開啟實例,之後就能汲取所有的Cookie,並將它們傳送到駭客的伺服器上。 不過,成功的攻擊還必須先利用社交工程技術,以讓使用者同意下載與執行惡意程式,《BleepingComputer》取得了微軟的建議,呼籲使用者應該維持良好的使用習慣,不要安裝與執行來路不明的應用程式,並且啟用Microsoft Defender或其它防毒軟體。 |

|

計中資訊 計中資訊 |

|

| 計網中心電腦教室課表 | 無線網路使用說明 |

| 電子郵件信箱使用說明 | 教職員個人網頁空間使用說明 |

| 教育部校園網路使用規範 | 國立臺北教育大學校園網路使用規定 |

| 國立臺北教育大學宿舍網路管理要點 | 國立臺北教育大學電腦使用及管理辦法 |

| 資訊安全小組組織結構圖 | |

| 計算機與網路中心電子報 電 話:02-6639-6688 分機83404 地 址:臺北市和平東路2段134號 計算機與網路中心 版權所有 |

|